前言

前两天说了下护网的资产采集准备工作,接下来我们来看第二步骤,漏洞挖掘。

资产梳理漏洞挖掘修复漏洞蜜罐部署漏洞收集

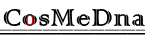

漏扫工具

AWVS 针对Web安全漏洞

Chaitin/xray1.8.5-1.9最新社区高级版 包含429POC 附license

Nessus 针对Web、主机安全漏洞

最新Invicti6.6.1.36926专业破解版下载(原Netsparker)

HCL AppScan 针对Web安全漏洞

非商用扫描工具

可以参考社区分享过的漏扫扫描器

《goon——集合了fscan和kscan等优秀工具功能的扫描爆破工具》

《一款内网综合扫描工具,一键自动化、全方位漏扫——fscan》

《一款纯go开发的全方位扫描器——Kscan》

《多功能开放式重定向漏洞扫描器——openRedScan》

《面向HW的红队半自动扫描器——PowerScanner》

漏洞库参考

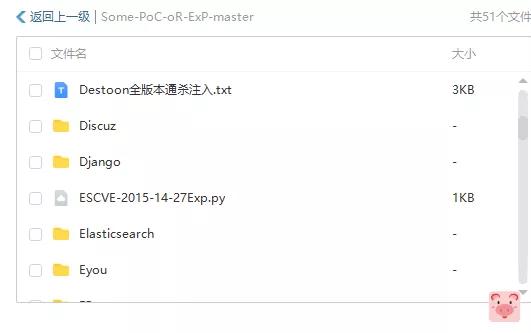

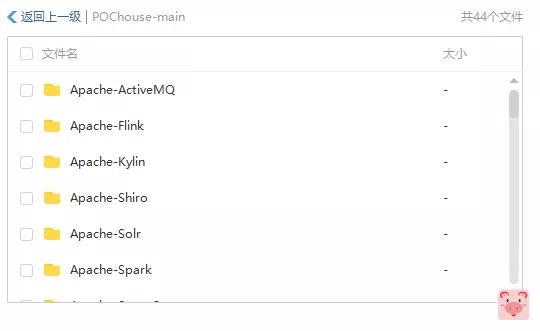

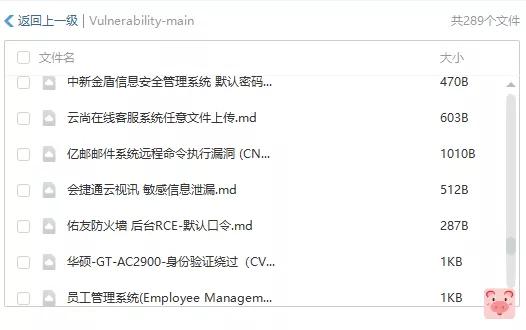

各种CMS、平台、系统、软件漏洞的EXP、POC——0day

网安CVE、CNVD公开漏洞库WIKI合集珍藏版(包括POC、EXP的编写)

//p1-tt.byteimg.com/origin/tos-cn-i-qvj2lq49k0/dd591e095f3b46838aa8923c93942b5b.jpg" style="width: 650px;">

项目地址

//p1-tt.byteimg.com/origin/tos-cn-i-qvj2lq49k0/0c40e4f51e194bc9b7cdd827394a3b8b.jpg" style="width: 650px;">

优秀项目列表

Fastjson RCE https://github.com/dbgee/fastjson-rceLog4j RCE https://github.com/dbgee/log4j2_rceredis RCE https://github.com/Ridter/redis-rceThinkphp RCE https://github.com/helloexp/0dayWindows RCE https://github.com/smgorelik/Windows-RCE-exploitsshiro 发序列化 https://github.com/helloexp/0day/tree/master/shiroVPS2SUSE https://github.com/U2FsdGVkX1/vps2suseCassandra 代码注入 https://github.com/QHpix/CVE-2021-44521Reapoc — 标准化Poc & 漏洞环境收集盒 https://github.com/cckuailong/reapoc优秀项目收录如果需要在本项目中展示自己的github 项目,请在README.md 添加项目地址,更新上面列表,然后提交PR即可(open pull request)

为什么发起这个项目?

几个月前,我参加了一场AWD攻防比赛,发现提前收集POC 对比赛很有好处,而且在收集这些 payload 的过程中,也能学到许多东西.2、后续的HW、CTF、或日常的渗透等活动可以快速定位、利用漏洞.

问题反馈

在使用中有任何问题,欢迎反馈给我,可以直接发起 PR或issue.

POC、EXP 贡献

Fork 本项目 到自己的github 账号下Clone 自己的项目代码到本地在本地修改代码(新增poc、exp,或修复bug)push 修改后的代码到自己的项目下PR (open pull requests) 到本项目贡献类型可以有很多readme 更新、readme 翻译、bug修复、功能优化、功能新增等等等等star、fork 支持本项目的人气也非常感谢修复漏洞

统计完客户资产后,如果有条件,需要对存在漏洞的资产进行修复;

如果无法修复,需要进行策略的收紧或者针对特定URL进行封堵,防止信息泄露。

文档资料

一些HW相关的培训资料

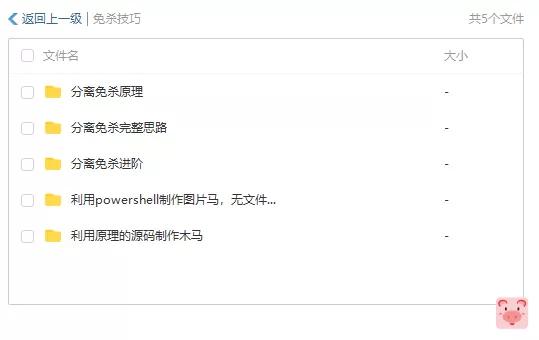

《一些历年的hvv护网资料》《奇安信红蓝紫实战攻防演习手册》《绿盟NSFOCUS HW相关资料分享》《2021HW行动红队作战手册(2022冬奥会重保备用)》《【2022冬奥护网】红队必备工具列表总结》《【护网实战】蓝队视角下的防御体系构建》【2022冬奥护网】红队必备工具列表总结

信息收集

1、AppInfoScanner

一款适用于以HVV行动/红队/渗透测试团队为场景的移动端(Android、iOS、WEB、H5、静态网站)信息收集扫描工具,可以帮助渗透测试工程师、红队成员快速收集到移动端

或者静态WEB站点中关键的资产信息并提供基本的信息输出,如:Title、Domain、CDN、指纹信息、状态信息等。

https://github.com/kelvinBen/AppInfoScanner

2、Railgun

Railgun为一款GUI界面的渗透工具,将部分人工经验转换为自动化,集成了渗透过程中常用到的一些功能,目前集成了端口扫描、端口爆破、web指纹扫描、漏洞扫描、利用以及编码转换功能。

https://github.com/lz520520/railgun

3、Web-Fuzzing-Box

Web 模糊测试字典与一些Payloads,主要包含:弱口令pj、目录以及文件枚举、Web漏洞

https://github.com/gh0stkey/Web-Fuzzing-Box

4、ServerScan

一款使用Golang开发且适用于攻防演习内网横向信息收集的高并发网络扫描、服务探测工具。

https://github.com/Adminisme/ServerScan

5、Dirsearch

目录扫描工具

https://github.com/maurosoria/dirsearch

6、EHole

红队重点攻击系统指纹探测工具

https://github.com/EdgeSecurityTeam/EHole

二、漏洞扫描

1、Goby

Goby是一款新的网络安全测试工具,它能够针对一个目标企业梳理最全的攻击面信息,同时能进行高效、实战化漏洞扫描,并快速的从一个验证入口点,切换到横向。我们希望能够输出更具生命力的工具,能够对标黑客的实际能力,帮助企业来有效地理解和应对网络攻击。

https://github.com/gobysec/Goby

2、xray

一款完善的安全评估工具,支持常见 web 安全问题扫描和自定义 poc

https://github.com/chaitin/xray

之前博客里也分享过1.8.2和1.7.1高级版1.8.2 https://www.iculture.cc/software/pig=60121.7.1 https://www.iculture.cc/software/pig=37383、pocscan

该工具主要用于指纹识别后,进行漏洞精准扫描。

https://github.com/DSO-Lab/pocscan

4、myscan

myscan是参考awvs的poc目录架构,pocsuite3、sqlmap等代码框架,以及搜集互联网上大量的poc,由python3开发而成的被动扫描工具。此项目源自个人开发项目,结合个人对web渗透,常见漏洞原理和检测的代码实现,通用poc的搜集,被动扫描器设计,以及信息搜集等思考实践。

https://github.com/amcai/myscan

5、w9scan

一款全能型的网站漏洞扫描器,借鉴了各位前辈的优秀代码。内置1200+插件可对网站进行一次规模的检测,功能包括但不限于web指纹检测、端口指纹检测、网站结构分析、各种流行的漏洞检测、爬虫以及SQL注入检测、XSS检测等等。

https://github.com/w-digital-scanner/w9scan

6、fscan

一款内网扫描工具

https://github.com/shadow1ng/fscan

7、pocsuite3

开源的远程漏洞测试框架

https://github.com/knownsec/pocsuite3

8、vulmap

一款 web 漏洞扫描和验证工具

https://github.com/zhzyker/vulmap

三、网站管理

1、Behinder

https://github.com/rebeyond/Behinder

2、antSword

https://github.com/2Quico/antSword

3、Godzilla

https://github.com/BeichenDream/Godzilla

四、在线工具

1、Windows 提权辅助工具

https://i.hacking8.com/tiquan/

2、CMD5 在线解密

https://www.cmd5.com/

https://www.somd5.com/

3、CTF在线工具

http://ctf.ssleye.com/

4、天眼查

https://tianyancha.com

版权声明:CosMeDna所有作品(图文、音视频)均由用户自行上传分享,仅供网友学习交流。若您的权利被侵害,请联系删除!

本文链接://www.cosmedna.com/article/274137795.html